In diesem Artikel veröffentliche ich die Einstellungen der CustomSettings.ini und der bootstrap.ini, die bei der automatisierten Installation von Windows 7 benutzt werden. Diese Dateien sind essentiell für eine Lite Touch Installation (LTI) und besonders für unsere Ultra Lite Touch Installation (ULTI), die wir in einem extra Artikel noch genauer beleuchten.

Hier geht es erst einmal darum, dass wir eine Übersicht bekommen, welche Einstellungen in diesen speziellen Dateien eine Rolle spielen und was man wie automatisieren kann. Ich habe mir diese Einstellungen mühevoll im Netz zusammen gesucht, leider bietet Microsoft zu diesem Thema nicht sehr viel an. TechNet und auch die MDT2010 Anleitung gibt nicht allzu viel über die ganzen Sub-Parameter preis, deshalb werden hier die wichtigsten Befehle mit 1-2 Sätzen erklärt.

Wozu sind diese Dateien notwendig?

Die customsettings.ini ist quasi die „Master Deployment Datei“, hier werden alle relevanten Parameter gesetzt, welche das Deployment steuern.

Die bootstrap.ini wird verwendet, wenn der zu installierende Computer keine Verbindung zum entsprechenden Deployment Share herstellen kann. Dieses Problem tritt nur im Szenario „Neuer Computer“ und „Computer ersetzen“ auf. Man muss in die bootstrap.ini folglich die Verbindungsdaten zum Deployment Share eintragen.

Wo findet man die CustomSettings.ini und die bootstrap.ini?

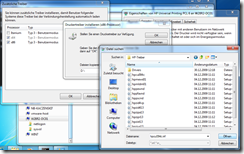

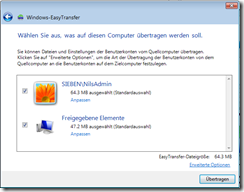

Die beiden Dateien sind auf zwei Wegen erreichbar:

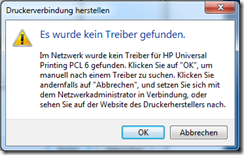

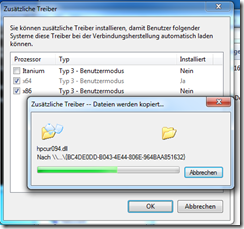

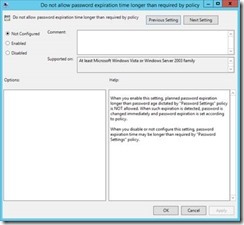

Einmal über das Dateisystem unter C:\DeploymentShare\Control, dies ist einfach zu editieren mit dem Notepad oder dem Wordpad

![]()

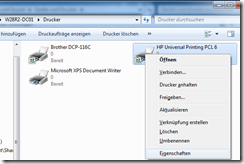

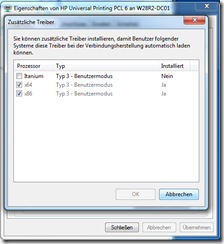

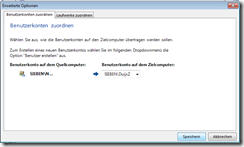

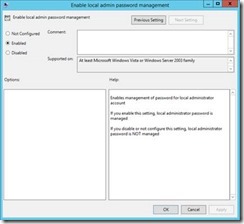

…oder der einfacherer Weg ist, direkt aus unserer Deployment Bench, indem man auf dem DeploymentShare einen Rechtsklick macht und dann die Eigenschaften (Properties) auswählt.

![]()

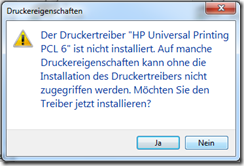

… dort dann auf den Reiter „Rules“ klickt. Schon ist man in der CustomSettings.ini.

Will man die Boostrap.ini editieren, muss man unten rechts auf den entsprechenden Button klicken.

![]()

Parameter der CustomSettings.ini

!!! ACHTUNG, SEHR WICHTIG: YES/NO MÜSSEN groß geschrieben werden !!!

[Settings]

Priority=Default

Properties=MyCustomProperty

Gibt den Bereich an, wo individuelle Einstellungen vorgegeben werden können.

Richtig interessant wird dieser Bereich aber erst, wenn man den Microsoft System Center Configuration Manager (SCCM) oder die Windows Bereitstellungsdienste (WDS) nutzt.

Für unsere Zwecke reichen aber diese Grundeinstellungen:

[Default]

OSInstall=YES/NO

Soll ein Betriebssystem installiert werden?

Denke schon, dass es sinnvoll ist, hier immer „YES/NO“ einzutragen ![;-)]() .

.

SkipWizard=YES/NO

Dieses Parameter legt fest, ob der ganze Deployment-Assistent übersprungen werden soll.

SkipBDDWelcome=YES/NO

Der Splashscreen am Anfang kann aus- und eingeschaltet werden. Da hier eine Keyboard-Layout-Auswahl getroffen wird, sollten wir die Werte entsprechend ändern.

SkipLocaleSelection=YES/NO

UILanguage=en-USUserLocale=en-US

KeyboardLocale=0409:00000409

Legt die Ländereinstellung fest. Wir müssen für deutsch de-DE statt en-US eintragen. Hier können auch Hexadezimalwerte stehen (en-US = 0409:00000409), es kann aber auch der Wert de-DE eingetragen werden.

SkipUserData=YES/NO

Überspringt die Angabe, wo USMT die Benutzerdaten gesichert hat, um diese direkt in die Installation zu integrieren.

ScanStateArgs=/v:5 /o /c

LoadStateArgs=/v:5 /c /lac /lae

Hier kann man die genauen Settings für das einspielen der USMT-Daten definieren.

UserDataLocation=NONE oder

UserDataLocation=\\serverX\usmtshare$

Wenn man mit USMT Userdaten auf ein Share sichern will, kann man hier den Pfad eintragen (UNC-Pfad!). Der Wert NONE zeigt an, dass die Benutzerkonfiguration nicht integriert werden soll. Keine Angaben hier lassen die Installation abbrechen!

SkipCapture=YES/NO

Überspringt den Capture-Prozess zum Erstellen eines Referenzabbildes.

Sollte man den Befehl gebrauchen, muss man die folgenden Parameter mit eingeben, sonst macht der MDT2010 Ärger während der Installation.

ComputerBackupLocation=\\ServerX\Backup$\

Gibt den UNC-Pfad zum Share an, wo der Capture liegt.

BackupFile=MeinImage.wim

Gibt den Dateinamen vom Image an.

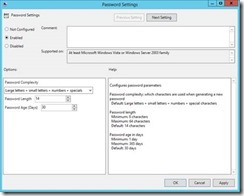

SkipAdminPassword=YES/NO

Die Eingabe eines lokalen Adminpassworts wird ausgelassen.

AdminPassword=deinPasswort

Hier kann man ein Admin-Passwort eintragen, dieses wird dann in die Konfiguration übernommen.

SkipProductKey=YES/NO

Überspringt die Key-Abfrage, KMS-Server-Abfragen können hier ein- und ausgeschaltet werden.

SkipPackageDisplay=YES/NO

Hier können wir optionale Sprachpacket einfach unserer Installation hinzufügen. Dazu müssen wir zuerst die GUID (Globally Unique ID), von dem via MDT2010 installierten Sprachpaket, rausfinden. Hierfür müssen wir in der Datei C:\DeploymentShare\Control\packages.xml diesen Eintrag suchen: <packages guid="{a555b311-88f-41150-8ba7-df0811a8b999}" und alles aus der geschweiften Klammer kopieren.

Der fertige Befehl sieht dann so aus:

LanguagePacks001={ a555b311-888f-4110-8ba7-df0811a8b999}

Sollen weitere Sprachpakete installiert werden, müssen wir die Nummerierung einfach weiter fortführen

LanguagePacks002={XXXXXX}

LanguagePacks003={XXXXXX} usw.

SkipAppsOnUpgrade=YES/NO

Überspringt die Anzeige, in der man eine oder mehrere Anwendungen zur Installation auswählen kann. Will man Applikation direkt mitinstallierenm benötigt man diesen Parameter.

SkipApplications=YES/NO

Hier können wir angeben, welche Softwarepakte mitinstalliert werden sollen.

Wenn wir ein fertiges Image nutzen, können wir hier den Installationsschritt einsparen, indem wir unsere paketierte Software-Installation wählen. Die Vorgehensweise ist ähnlich wie bei den Sprachpaketen. Auch hier müssen wir zuerst die GUID rausfinden. Dazu müssen wir die Datei C:\DeploymentShare\Control\Applications.xml öffnen. Diese listetet alles genauso wie bei den Sprachpaketen auf:

Applications001={a26c6358-8db9-4615-90ff-d4511dc2feff}

Applications002={7e9d10a0-42ef-4a0a-9ee2-90eb2f4e4b98}

SkipDeploymentType=YES/NO

Schaltet die Art des Windows-Deployments aus.

SkipDestinationDisk=YES/NO

Diesen Schlüssel, um Windows7 auf einer anderen Partition oder Festplatte zu installieren, braucht man nur sehr, sehr selten. Er ist per default auf YES.

DestinationDisk=HHD1

DestinationPartition=D:

Hier könne wir eine Zielpartition für die Installation festlegen.

ACHTUNG: Dieser Aufruf kann nur gestartet werden, wenn der DeploymentType NewComputer oder RefreshComputer ist.

DeploymentType=NEWCOMPUTER

Mit dieser Einstellung wird die Festplatte komplett gelöscht und deshalb speichert man keine User Daten. Es sind folgende Einstellungen möglich:

New Computer, Refresh Computer, Upgrade Computer, Replace Computer

SkipDomainMembership=YES/NO

Überspringt das Eintragen einer Domain in die neue Konfiguration.

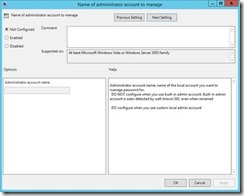

JoinDomain=IPCTEC

Hier wird die Domain festgelegt, der der Rechner nach seiner Installation automatisch beitritt. Wichtig hierbei ist, dass man mit folgenden Befehlen sicherstellt, dass man auch als Domain-Admin (bzw. als ausreichend berechtigter Benutzer) eine Autentifizierung gegen die Domain vornimmt:

DomainAdmin=IchAdmin

Benutzername des Domain-Admin wird hier eingetragen.

DomainAdminPassword=kennwort

Passwort des Domain-Admin wird hier eingetragen.

SkipTaskSequence=YES/NO

Überspringt die Assistentenseite, bei der man die Tasksequence auswählen kann.

SkipComputerName= YES/NO

So können wir die Eingabe des PC Namens überspringen.

ComputerName=TEST-COMPUTER

Legt den neuen PC-Namen fest. Wir können an dieser Stelle auch einen Webservice aufrufen oder eine Userexit-Funktion verzweigen, die uns automatisch einen PC-Namen generiert. Der Computername kann auch über die Variable %ComputerName% zugewiesen werden. Wir haben auch die Möglichkei,t die Seriennummer eintragen zu lassen, dies funktioniert über die Variable %SerialNumber%.

SkipTimeZone=YES/NO

Überspringt das Einstellen der Zeitzonen.

TimeZoneName=GMT

Hier kann man die verwendete Zeitzone festlegen.

SkipBitLocker=YES/NO

Hier könnte man die Bitlocker-Laufwerksverschlüsselung ein- und ausschalten.

Wenn man es einschaltet benötigt man folgende Schlüssel:

BDEDriveLetter=X: (der Laufwerksbuchstabe des zu verschlüsselnden Laufwerks)

BDEDriveSize=5000 (die Laufwerksgröße in MB)

BDEInstall=YES/NO

BDEInstallSuppress=YES/NO

BDERecoveryKey=AD

BDEInstall=TPMKey

TPMOwnerPassword

OSDBitLockerStartupKeyDrive

OSDBitLockerWaitForEncryption

BDEKeyLocation=C:

SkipSummary=YES/NO

Die überspringt die Zusammenfassung am Ende des Assistenten.

CaptureGroups=YES/NO

Speichert die derzeitigen Gruppenmitglieder auf dem PC, so dass sie (nachdem die Maschine fertig aufgebaut ist), von dort gelesen werden können.

SkipLocaleSelection=YES/NO

Überspringt die Gebietsschemaauswahl.

SLShare=\\COMPUTER\logs$

Ändert den Speicherort der Log Dateien. Es ist sinnvoll hier mal rein zuschauen, sobald sich Probleme bei der Installation ergeben. Wenn man WDS oder SCCM benutzt, kann man diese Option ignorieren.

Home_page=http://www.ipctec.de

Legt im Internet Explorer eine Startseite fest (kann man auch natürlich später via GPO machen).

SkipBuild=YES/NO

Überspringt im Deployment-Assistenten die Betriebssystemauswahl.

BuildID=Test1

Wählt das auf dem neuen PC zu installierende Betriebsystem.

SkipFinalSummary=YES/NO

Zeigt nach der kompletten Installation eine Zusammenfassung der Ereignisse an.

Bootstrap.ini Einstellungen

Die Bootstrap.ini-Befehle sind fast genau dieselben, die wir schon von der CustomSettings.ini her kennen. Hier geht es ja auch eigentlich in der LTI nur darum eine Verbindung zum Deployment Share aufzubauen.

Weitere Features werden erst bei der Bereitstellung via Windows Deployment Service oder Microsoft System Center Configuration Manager (SCCM) interessant.

[Settings]

Priority=Default

[Default]

SkipBDDWelcome=YES/NO

DeployRoot=\\MYSERVER\Deploy$

UserDomain=DOMAIN

UserID=admin

SkipBDDWelcome=YES/NO

Den lästigen Willkommen-alles-ist-besser Bildschirm verschwinden lassen.

DeployRoot=\\MYSERVER\Deploy$

Der UNC-Pfad, den man braucht, um sich zum Deployment Share zu verbinden.

Dies braucht man nicht zu setzen, wenn man z.B. eine Deployment-DVD baut.

UserDomain=DOMAIN

Die Domäne, die man braucht, um sich zum Deployment Share zu verbinden.

UserID=admin

Der Benutzername, den man braucht, um sich zum Deployment Share zu verbinden.

UserPassword=XXXX

Das Passwort, das man braucht, um sich zum Deployment Share zu verbinden.

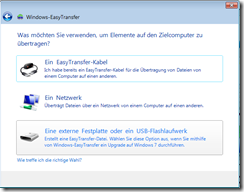

Wie man eine Ultra Lite Touch Installation von einem neuen PC hinbekommt, welche man komplett von einer DVD starten und komplett installieren kann, betrachten wir in einem gesonderten Artikel!

Noch mehr Tips und Tricks zum Thema Windows 7 Deployment unter http://www.eyeonwin.de

Verwandte Beiträge:

- Die Ultra Lite Touch Installation

Wie im letzten Artikel erwähnt, können wir uns mit dem...

- Eigene Patches über WSUS ausrollen

Die Windows Server Update Services (WSUS) verteilen in vielen Unternehmen...

- Gezieltes installieren von Windows Updates via WSUS

Jeden Monat fängt das Grauen von neuem an – MS...